Bezkonkurencyjny Internet Explorer 7.0

30 września 2006, 10:25Narzędzia antyphishignowe zastosowane w Internet Explorerze 7.0 nie mają sobie równych – stwierdzają autorzy pierwszego znaczącego studium mającego na celu ocenę tego właśnie elementu przeglądarek. Phishing to rodzaj ataku na użytkownika, którego celem jest wyłudzenie od niego informacji osobistych lub finansowych.

Paranoja w środkach transportu publicznego

2 kwietnia 2008, 10:41Zespół psychiatrów z Królewskiego College'u Londyńskiego posłużył się wirtualnym metrem, by zbadać, jak powszechnie występują myśli paranoidalne (podejrzliwość) w populacji generalnej. Szef zespołu naukowców, dr Daniel Freeman, podkreśla, że okazało się, że jest to zjawisko dużo częstsze niż wcześniej sądzono, niemal tak powszechne, jak lęk czy depresja (British Journal of Psychiatry).

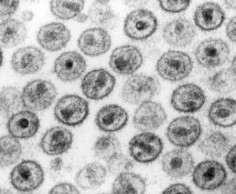

HIV staje się coraz groźniejszy?

18 kwietnia 2009, 10:43Czy wirus HIV staje się z biegiem lat coraz bardziej zjadliwy? Naukowcy z Naval Medical Center twierdzą, że tak. Jako dowód przytaczają dane na temat zagęszczenia tzw. limfocytów CD4+ - komórek stanowiących główny cel ataku patogenu - we krwi nosicieli.

Stronn(icz)e faule

8 lipca 2010, 10:45Sędziowie piłkarscy nieświadomie odgwizdują więcej fauli, kiedy akcja rozgrywa się od prawej do lewej strony boiska. Oznacza to, że przebieg meczu może być inny, w zależności od tego, po której stronie murawy znajduje się arbiter i z jakiego punktu obserwuje akcje drużyn (PLoS ONE).

Wielki atak na użytkowników Androida

30 stycznia 2012, 11:39Podczas niedawnego, największego jak dotychczas, ataku na system Android, mogło zostać zainfekowanych nawet 5 milionów użytkowników Android Market.

Archeolog na placu boju

17 września 2013, 06:40Specjaliści z Newcastle University idą w bój. Ponieważ chcą się dowiedzieć, jak ludzie walczyli w epoce brązu, testują repliki różnych rodzajów broni: miecze, topory, włócznie i tarcze. Techniki ataku i obrony mają być zaczerpnięte ze współczesnej oraz historycznej taktyki wojskowej.

Jak NSA wykorzystuje innych

19 stycznia 2015, 09:56Z nowych dokumentów ujawnionych przez Edwarda Snowdena dowiadujemy się, jak NSA wykorzystywała swoje możliwości zarówno do obrony Stanów Zjednoczonych, jak i do atakowania innych. Snowden zdradził, m.in., że NSA wykorzystała południowokoreańską sieć szpiegowską – oczywiście bez wiedzy południowokoreańskiego wywiadu – do szpiegowania Korei Północnej

Twitter ostrzega przed rządowymi hakerami

14 grudnia 2015, 11:33Twitter ostrzegł część swoich użytkowników, że ich konta mogą być celem ataku rządowych hakerów. Nie wiadomo, ilu użytkowników otrzymało ostrzeżenia. To pierwsze takie wydarzenie w historii Twittera.

Shamoon powraca, a wraz z nim pojawił się StoneDrill

7 marca 2017, 12:05Shamoon powrócił. Szkodliwy kod, który pojawił się nagle w 2012 roku i wyczyścił dyski twarde na 35 000 komputerów należących do Saudi Aramco – największego na świecie eksportera ropy naftowej – został udoskonalony i znowu atakuje. Przy okazji analizy ataków Shamoona odkryto nowy, podobny doń kod, który za cel obrał sobie przedsiębiorstwo naftowe z Europy.

Kanadyjscy dyplomaci pozywają swój rząd za opieszałość i brak działań ws. syndromu hawańskiego

7 lutego 2019, 10:34W 2017 r. media obiegła wieść o "syndromie hawańskim", dręczącym amerykańskich, ale i kanadyjskich dyplomatów. We wrześniu USA wycofały większość personelu, który nie musiał tam pracować, ale Kanada do kwietnia 2018 r. nadal wysyłała nowych ludzi do hawańskiej placówki. Teraz, powołując się na zbyt opieszałą reakcję i odwlekanie ostrzeżeń, 14-osobowa grupa pozywa kanadyjski rząd na 28 mln CAD.